在網絡工程的世界里,訪問控制列表(ACL)是守護網絡邊界、管理數據流量的核心衛士。對于許多初學者而言,ACL可能顯得有些抽象和復雜,但只要我們換個角度理解,它其實就像是我們日常生活中常見的“門衛”或“過濾器”。今天,我們就以“允許同網段訪問”這一經典場景為例,用通俗易懂的方式,帶您從入門到精通,深入理解ACL的奧秘。

一、 ACL到底是什么?一個生動的比喻

想象一下,您所在的公司或小區有一個大門,門口有一位盡職的門衛。他的手里有一份名單(列表),上面規定了哪些人可以進入,哪些人不能進入,以及他們可以從哪個門(端口)進入,可以去往哪里。

訪問控制列表(ACL) 就是這個“電子門衛”手中的名單。它工作在路由器或三層交換機上,對進出的數據包進行檢查和過濾。每一個數據包都像是一個訪客,攜帶者“源地址”(從哪里來)和“目標地址”(到哪里去)等信息。ACL會將這些信息與自身的規則逐條比對,決定是“允許通行”還是“拒絕攔截”。

二、 核心任務解析:如何“允許同網段訪問”?

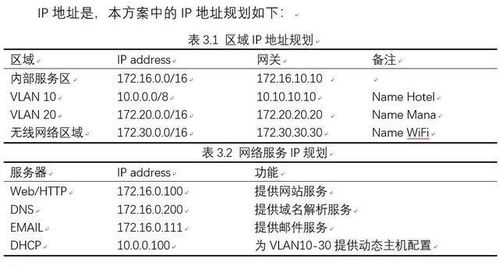

“允許同網段訪問”是網絡中最基本、最常見的安全策略之一。它的目的是:允許同一個IP網段內的設備相互通信,同時通常默認拒絕或嚴格管理來自其他網段的訪問。

為什么這么做?

1. 邏輯隔離與安全:將網絡劃分為不同的子網(網段)本身就是一種安全和管理手段。同網段設備往往屬于同一部門或承擔相似職能,彼此通信需求高,限制較少。

2. 廣播域控制:同網段內廣播流量不會被路由器轉發到其他網段,這天然形成了第一道隔離。ACL在此基礎上進行更精細的二層或三層控制。

3. 實現方法(以標準ACL為例):

- 思路:創建一個ACL,識別源IP地址是否屬于我們規定的“同網段”。

- 關鍵概念——通配符掩碼:理解它,ACL就懂了一半。它不像子網掩碼那樣定義網絡和主機,而是用來“匹配”IP地址。

0表示必須精確匹配對應位,255(二進制全1)表示不關心對應位。

- 舉例:假設我們的網段是

192.168.1.0/24(子網掩碼255.255.255.0)。

- 對應的通配符掩碼是

0.0.0.255。這意味著我們只關心IP地址的前24位(192.168.1),最后8位(主機位)可以是任意值。

- 配置命令(思科風格示例):

`

access-list 10 permit 192.168.1.0 0.0.0.255

`

這條規則的意思是:列表編號10,允許所有源IP地址在 192.168.1.0 到 192.168.1.255 這個范圍內的數據包通過。

- 應用到接口:創建好的ACL需要應用在路由器或交換機的具體接口的“入方向”或“出方向”上,才能真正生效。

三、 從入門到精通:ACL的進階理解

- 標準ACL vs 擴展ACL:

- 標準ACL(如上例):只根據源IP地址進行過濾。簡單粗暴,通常應用在靠近目標網絡的接口(因為它只關心是誰,不關心要干什么)。

- 擴展ACL:可以根據源IP、目標IP、協議(如TCP/UDP/ICMP)、端口號等進行過濾。功能強大,更精細,通常應用在靠近源網絡的接口。例如,您可以創建一條規則:“允許同網段(192.168.1.0/24)訪問服務器的Web服務(TCP 80端口)”。

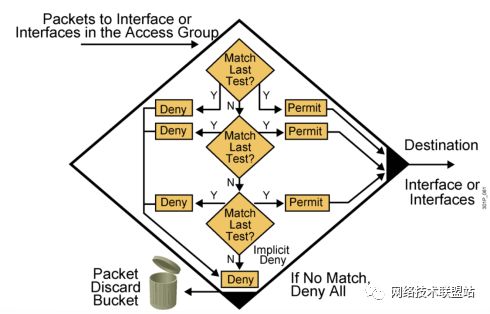

- 隱含的“拒絕所有”:任何ACL的末尾都有一條看不見的規則:

deny any(拒絕所有)。這意味著,如果一個數據包沒有匹配到任何一條明確的permit規則,它將被默認拒絕。這就是為什么我們通常只配置“允許”規則,剩下的流量會自動被攔截。

- 規則的匹配順序:ACL從上到下逐條匹配,一旦匹配成功就立刻執行(允許或拒絕),并停止繼續向下查找。因此,規則的順序至關重要!更具體、范圍更小的規則應該放在前面,更通用的規則放在后面。

四、 實戰場景與

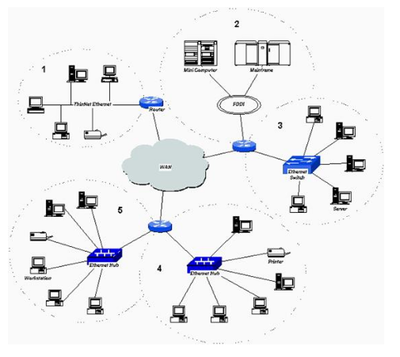

場景:公司有研發部(網段:192.168.1.0/24)和財務部(網段:192.168.2.0/24)。要求:研發部內部可以自由訪問;財務部內部可以自由訪問;但兩個部門之間不能互訪(除非有特別授權)。

配置思路:

1. 在連接兩個部門網絡的路由器接口上,應用入站方向的擴展ACL。

2. 創建規則,明確允許各自網段內部的流量(例如,源和目的IP都在同一網段則允許)。

3. 由于存在隱含的“拒絕所有”,兩個網段之間的跨網段流量會被自動拒絕,從而達到隔離目的。

****:

理解ACL,關鍵在于將其具象化為“規則列表”和“門衛”。從“允許同網段訪問”這個簡單需求入手,弄懂通配符掩碼和規則順序,就打開了ACL世界的大門。作為網絡工程師,熟練掌握ACL的配置與排錯,是實現網絡安全、優化流量管理的基本功。記住,一個好的ACL策略,應該是精確的、有序的,并且符合業務最小權限原則的。希望這篇通俗的解讀,能幫助您在從入門到精通的路上更進一步!